2023.3.17

標的型の攻撃が広まっていることやテレワークの普及により、これまで以上に情報セキュリティへの関心が高まっています。どういったリスクがありどう対策すべきなのか、詳しく解説していきます。

ドコモビジネスオンラインショップが提供する情報セキュリティ対策はこちらから

目次

情報セキュリティとは

情報セキュリティとは、文字通り、情報の安全性に関わること、または情報の安全性を保持することを意味します。個人で持っているPCやスマートフォンでも、ウイルス対策ソフトをインストールする、怪しいサイトを閲覧しない、といったリスク回避を行っているのではないでしょうか。

企業における情報セキュリティは個人よりもずっと複雑であり、具体的には、企業が保持する企業秘密や機密情報、所属する社員やユーザーの個人情報などの情報資産を守ったり、自社が提供しているサービスに関連したITシステムを安全に保持したりすることを指します。

不正アクセスなどの悪意ある脅威から守るだけでなく、社員が知らずに情報漏洩などのミスを犯さないようにする、といった対策も情報セキュリティに含まれます。

また、「自社の情報を守る」という意味では、地震などの自然災害、停電や火災などの事故に見舞われても情報を失わないように備えておくことも情報セキュリティといえるでしょう。

情報セキュリティの必要性とは

IT化やDX化が進んだ現代においては、企業が保持する「情報」は大きな財産の一つです。「情報」を常に安全に保持することは、企業の存続にも大きな影響を与えるようになっています。そのため、悪意ある攻撃、内部メンバーのミス、自然災害など、あらゆるリスクから情報を守るために情報セキュリティの必要性が高まっているのです。

情報セキュリティの3要素

情報セキュリティにおける「情報」の扱いにおいては、以下に示す3つの要素が重要視されています。

- 可用性

- 完全性

- 機密性

可用性

「可用性」はAvailabilityとも呼ばれるもので、「情報を使いたい人が、いつでも使いたいときに使えること」を意味しています。

情報を保存しておく方法が物理的なハードディスクドライブ(HDD)だけでは、いざ災害が発生したり保管場所が停電したりするとアクセスできなくなってしまい、HDD自体の盗難リスクも無視できません。

また、不正アクセスを回避するためにインターネットから遮断していると、今度は外部にいるメンバーが該当の情報にアクセスできなくなってしまいます。

可用性を確保するためには、以下のような対応が挙げられます。

- 定期的にバックアップをとる

- 遠隔地にバックアップサーバーを設ける

- リスク管理が施されたクラウド上に保管する

完全性

「完全性」とはIntegrityとも呼ばれるもので、「情報が欠損や破損しておらず、改ざんされていない完全な状態であること」を意味しています。

電子的な情報が意図せず壊れたり、保存媒体が経年劣化で欠損したりすることがあり得ます。また、場合によっては不正アクセスによる改ざんや、意図しないミスによって情報が誤って上書きされてしまう可能性もあります。

完全性を確保するためには、以下のような対応が挙げられます。

- 定期的にバックアップして情報を保全する

- 情報の変更履歴が残るようにする

- 情報の変更ルールを明確にする

- 情報へのアクセス履歴を残す

機密性

「機密性」とはConfidentialとも呼ばれるもので、「情報にアクセスすべき人のみがアクセスできる状態になっていること」を意味します。

誰もが情報にアクセスできるようになっていると、機密情報が漏洩してしまったり、予期せぬ改ざんなどが行われてしまったりする可能性が生じてしまいます。

機密性を確保するためには、以下のような対応が挙げられます。

- 情報にアクセスレベルを設ける

- アクセス権を管理する

情報セキュリティリスクの脅威と脆弱性

ここまでは情報セキュリティの必要性や3つの要素について説明してきました。

ここからは、情報セキュリティの3要素を害する可能性がある情報セキュリティリスクについて「脅威」と「脆弱性」の2面から解説していきます。

情報セキュリティリスクの2要素

情報セキュリティリスクには、大きく分けて「脅威」と「脆弱性」の2つの要素が存在しています。

「脅威」とは、情報に害を及ぼし情報セキュリティに対するリスクを発生させる具体的な要因のことを指しています。例えば、コンピューターウイルスや不正アクセスなどが挙げられます。

「脆弱性」とは、前述した脅威を発生させたり、セキュリティ上の弱点(いわゆるセキュリティホール)になったりすることを指します。例えば、整備されず誰でもアクセスできる状態になっている、データにパスワードがかかっていない、などが挙げられます。

情報セキュリティリスクの3つの脅威

「脅威」は、主に以下の3点に分類することができます。それぞれ確認していきましょう。

- 意図的脅威

- 偶発的脅威

- 環境的脅威

意図的脅威

「意図的脅威」とは、悪意ある不正行為による脅威です。多くの方が想像する情報セキュリティリスクは、これにあたるのではないでしょうか。具体的には、以下のような脅威が挙げられます。

- データや保存媒体の盗難

- 情報改ざん

- 不正アクセス

- ウイルスやマルウェア

- 産業スパイや内部犯による機密データの悪用

これらは企業活動に直結するような大規模な被害を及ぼす可能性が高いものばかりです。そのため、常に警戒をする必要があるでしょう。

偶発的脅威

「偶発的脅威」とは、意図せずに起こってしまうヒューマンエラーに起因する情報セキュリティリスクのことです。具体的には、以下のような脅威が挙げられます。

- アクセス設定を間違え、付与すべきでないメンバーにアクセス権を付与した

- 社内ルールでPC持ち出しは禁じられていたが、ルール知らずに持ち出したうえ紛失した

- 重要なUSBメモリーを置き忘れ、盗難された

- 社外の人がいるスペースで機密情報について話した

ヒューマンエラーに起因するものが多いため、社内ルールを整備するだけでは不十分です。それだけでは、うっかり忘れてしまった、つい破ってしまった、ということが発生してしまうでしょう。そのため、ルールを守れるような仕組みづくりや、社員個人の意識を高めるような工夫が必要となります。

環境的脅威

「環境的脅威」とは、情報が保管されている環境が原因となって起こる脅威です。具体的には、以下のような脅威が挙げられます。

- 地震、水害、台風などの自然災害によって保存媒体が破損した

- 火災に見舞われPCやHDDが壊れた

- 建物の周辺が停電し、サーバールームの電源も落ちた

頻度は高くないものの、実際に起こった際に大きなダメージを受けてしまいます。特に自然災害に対する備えは、発生率と発生した際のダメージを見極めて備えておく必要があります。

情報セキュリティリスクの3つの脆弱性

「脆弱性」は、主に以下の3点に分類することができます。

- ソフトウェアの脆弱性

- 管理文書・体制の不備

- 災害やトラブルに弱い立地

それぞれ細かく確認していきましょう。

ソフトウェアの脆弱性

「ソフトウェアの脆弱性」とは、OSやソフトウェア、ITシステム、Webサイトなどにおいて、予期せぬ不具合やセキュリティホールが存在している状況を指します。具体的には、以下のような脆弱性が挙げられます。

- OSをアップデートしていない

- セキュリティ対策ソフトを利用していない

- 改ざんしやすい構造のWebサイトである

このような状態になっていると、ウイルスやマルウェアに感染しやすくなったり、悪意ある第三者が不正アクセスしやすくなったりしてしまいます。ソフトウェアの脆弱性対策を行うことで、前述した意図的脅威を回避できるでしょう。

管理文書・体制の不備

「管理文書・体制の不備」とは、社内の情報運用ルールが決まっていなかったり、適切にアクセス管理がされていないような状況を指します。具体的には、以下のような脆弱性が挙げられます。

- 社内PCの持ち出しルールが徹底されていない

- データ上書きの手順が口頭のみで伝えられ、マニュアル化されていない

- 退職者にデータ管理のアクセス権限を付与したままになっている

このような状態になっていると、ヒューマンエラーを誘発しやすくなるだけでなく、悪意ある第三者が不正を行っていても気づけなかったり、意図しない情報漏洩の発生にもつながります。管理文書・体制を整備することで、意図的脅威や偶発的脅威への対策を行えるでしょう。

災害やトラブルに弱い立地

「災害やトラブルに弱い立地」とは、地震・水害・落雷などが起こりやすい場所にデータセンターや拠点があり、災害時に環境的な悪影響を受けやすい状況であることを指します。

また、政情が不安定であったり、治安が悪く盗難が起こりやすかったりする国や地域に海外支店や拠点を構えることも同様の脆弱性があるといえるでしょう。

自然災害や予期せぬトラブルに見舞われることにより情報資産が失われる環境的脅威に対しても、対策を検討しておきましょう。

ドコモビジネスオンラインショップが提供する情報セキュリティ対策はこちらから

情報セキュリティの事故例・気をつけるポイント

ここまでは、情報セキュリティリスクの脅威と脆弱性について確認しました。

それでは、実際に過去にどのような情報セキュリティ上の事故が起こり、どのような影響が発生したのか、過去事例とともに気をつけるべきポイントについても解説していきます。

個人情報の流出による社会的信用の低下

管理文書・体制の不備という脅威が起こりやすい脆弱性があり、そのうえで偶発的脅威が発生してしまったという事例です。

ある企業で、本来持ち出し禁止であったはずのPCが社員によって社外に持ち出され、紛失してしまうという情報漏洩事故が発生しました。判明した直後に取引先や顧客へ謝罪を行いましたが、信用低下は著しく大きく業績が悪化したそうです。

これは、自社PCが持ち出し禁止である社内ルールが徹底されておらず、さらに紛失しやすい状況で持ち歩いていた(飲食店での飲酒)ことも原因でした。

以下のような対策によって脆弱性を減らし、同様の脅威へ備えることができるでしょう。

- 持ち出し禁止である旨を社員全員に周知する

- 違反への罰則も周知する

- 事故発生の重大性を周知する

- PCに情報は保管せず、クラウド上で保管するようにする

- PCのパスワードを強固なものにし、第三者ではアクセスできないようにする

コンピューターのシステム停止によるサービス停止

災害やトラブルに弱い立地という脆弱性があり、その結果として環境的脅威に対処できなかったという事例です。

ある都市が記録的な災害に見舞われ、大規模な停電が発生しました。その結果、その地域にデータセンターを設置していた企業は、自社のデータにアクセスできず、なおかつ運営しているサービスのシステムが停止し、サービス提供自体が停止してしまうという事態に陥りました。災害発生とサービス停止の直後に顧客への謝罪と被害の補償が発表され、同情的な意見もありましたが、実際には顧客数は目に見えて減少したそうです。

以下のような対策によって脆弱性を減らし、同様の脅威へ備えることができるでしょう。

- データバックアップを複数取っておく

- クラウド上で情報を管理する

ウイルスの侵入によるシステム破壊

ソフトウェアの脆弱性が放置されており、その結果として意図的脅威による攻撃を受けたという事例です。

ある企業が自社のシステムに不正アクセスされ、ウイルスに感染させられたことでシステムデータが破壊されてしまいました。復旧には時間と莫大な費用がかかっただけでなく、持ち出された顧客情報の悪用も問題視されました。顧客への謝罪や補償に費用がかさんだばかりか、サービス再開後の顧客離れも顕著でした。同社は規模を縮小して立て直すことができたものの、そのまま倒産してしまうケースも考えられるでしょう。

以下のような対策によって脆弱性を減らし、同様の脅威へ備えることができるでしょう。

- セキュリティホールは常に監視し改修する

- 不正アクセス対策やウイルス対策ソフトを活用する

- 社員教育を行い、セキュリティ上危険な行為をしないように徹底する

情報セキュリティ対策の前にやるべきこと

ここまでは、情報セキュリティリスクによって実際に被害が発生した事例を見てきました。

では、そのようなリスクの発生を抑えるため、どういった対策を行うべきかを詳しく解説します。

自社のセキュリティ環境を把握する

情報セキュリティ対策をする前に、まず必ずやっておくべきことがあります。それが、自社のセキュリティ環境の現状を把握することです。

一般的に「セキュリティ診断」などと呼ばれることがありますが、これには下記のような項目があります。

- 情報関連のルールの把握

- 運用状況の把握

- 社員の意識の把握

これらを診断することで、自社にはどのような脆弱性があるのか、どういった脅威に優先的に対応すべきなのかを判断します。優先度を判断した後に実際の対策を行う方が、不要な対策にはコストをかけず、緊急性が高い対策に重点的に取り組むことができ、結果的に安全性を高めることにもつながるでしょう。

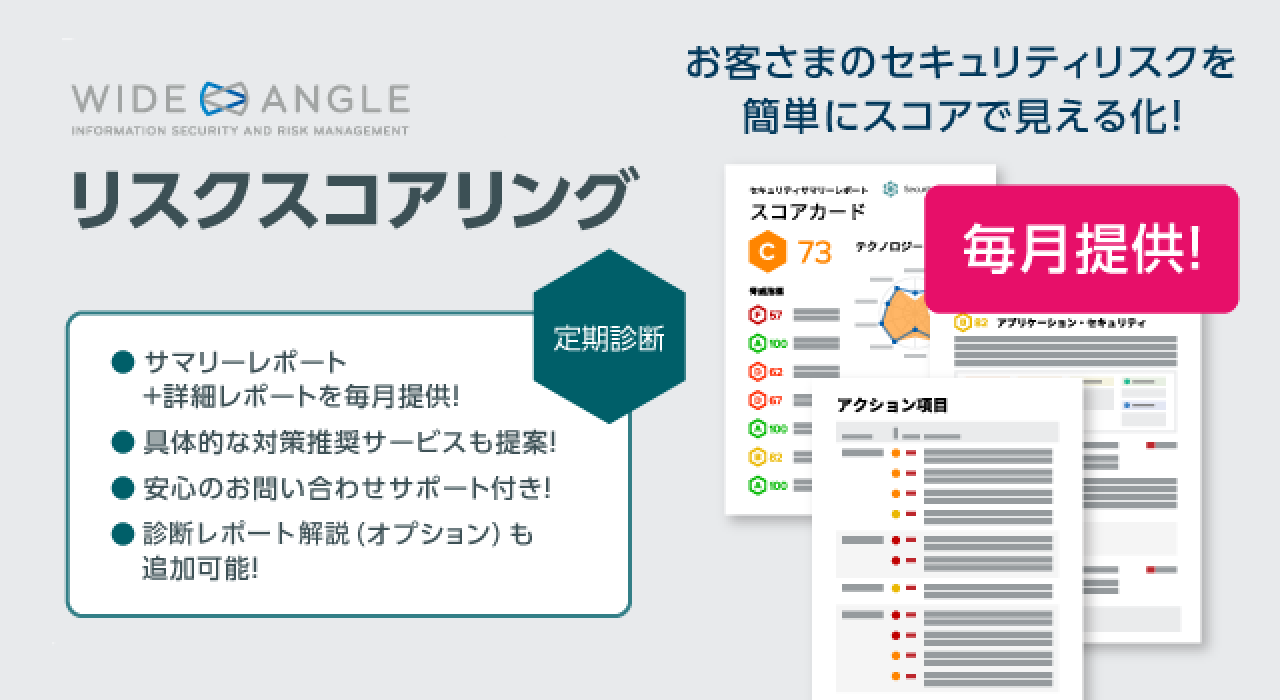

WideAngle リスクスコアリングのご紹介

セキュリティ診断の際におすすめするのが「WideAngle リスクスコアリング」です。

このツールは調査対象のドメインから紐づくセキュリティ情報を収集し、対策状況を自動でスコアリングします。

診断結果はレポートとして提供され、総合評価や業界平均との比較や、対策推奨サービスを提示されるので、その後のアクションにつなげることも可能です。

サービスの特徴

お客さまにて提示していただくのは調査対象のドメイン情報のみです。

簡単に素早くセキュリティ対策状況をスコアで見える化できます。

詳細レポートでは、86の詳細項目※レベルまで掲載。

具体的なセキュリティリスク箇所を示しているため、より詳細に分析が可能です。

※2022年11月時点

サマリーレポートでは、業界平均との比較グラフで、自社のセキュリティ対策レベルが一目で分かります。診断レポートのカテゴリに合わせた、リスク対策の推奨サービスレポートも提供。必要な対策が簡単に分かるため、セキュリティ改善にすぐに活用できます。

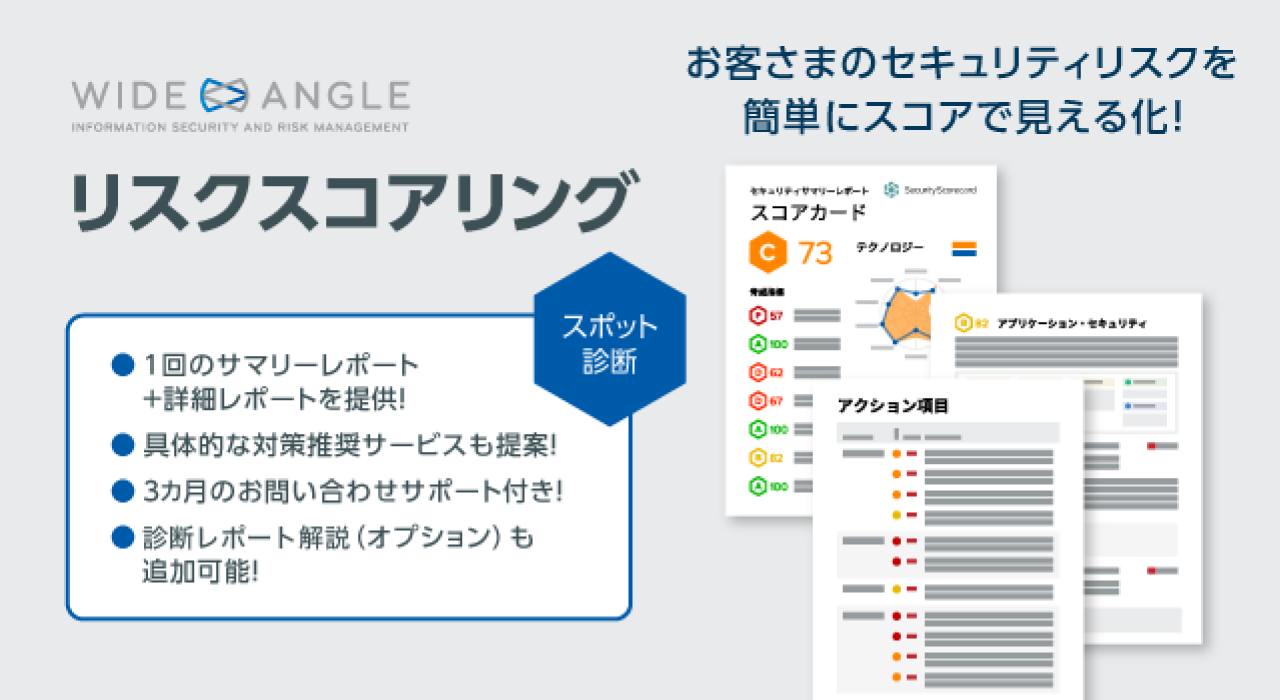

「WideAngle リスクスコアリング」には2つのプランがあり、「定期診断」と「スポット診断」から自社のニーズに適したものを選択できます。

WideAngle リスクスコアリング(定期診断)

定期診断ではセキュリティスコア結果のサマリーレポート+詳細レポートを毎月提供し、初月にリスク対策の推奨サービスレポートを提供します。また契約期間、お問い合わせサポートも提供します。

定期診断の場合、調査ドメイン数は1~10ドメインです。

WideAngle リスクスコアリング(スポット診断)

スポット診断ではセキュリティスコア結果のサマリーレポート+詳細レポートと、リスク対策の推奨サービスレポート、3カ月間のお問い合せサポートを提供します。

スポット診断の場合、調査ドメイン数は1~10ドメインです。

料金

| 定期診断 | スポット診断 | |

|---|---|---|

| レポートの提供回数 | 毎月 | 1回 |

| 提供価格(1ドメインあたり) | 22,000円(税込)/月 | 88,000円(税込)/回 |

| 診断レポート内容 | 詳細レポート + サマリーレポート |

詳細レポート + サマリーレポート |

| リスク対応の推奨サービスレポート | ◯ | ◯ |

| お問い合わせサポート期間 | 契約期間 | 3カ月 |

| 診断レポート解説(オプション) お申し込み |

◯ | ◯ |

まとめ

近年、多くの企業はサイバー攻撃のリスクだけでなく、ヒューマンエラーによる事業リスクにも注意が必要になっています。

IT化とDX化が進んだことにより、これまで以上にビジネスにおける「情報」がもつ価値が重要になり、適切に「情報」を管理し、リスクと向き合って対策することは必要不可欠でしょう。

この記事をきっかけに、自社の情報セキュリティについて見直してみてはいかがでしょうか。気になった方は、情報セキュリティ対策特集もぜひご覧になってみてください。