2023.03.14

マルウェアの一種であるランサムウェアは、感染したコンピューターやファイルを使用不可能にしてから、復旧と引き換えに金銭などを要求します。感染すると金銭的な損害だけでなく、事業が継続できなくなるなど、大きな被害を受ける恐れがあります。近年感染被害件数は増加傾向にあり、適切な予防および事後対策を立てることが重要です。

ドコモビジネスオンラインショップで手軽に始められる情報セキュリティサービスを紹介

情報セキュリティ対策特集はこちら目次

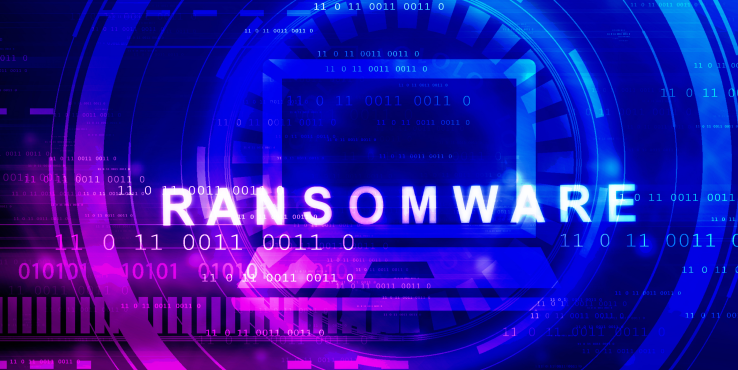

ランサムウェアとは

ランサムウェアとは、身代金を意味するRansom(ランサム)とSoftware(ソフトウェア)を組み合わせた言葉で、マルウェアの一種です。コンピューターに感染してファイルを暗号化したり、デバイスをロックしたりして利用できない状態にしたうえで、元に戻すことを条件に金銭などの支払いを要求します。この振る舞いから身代金要求型不正プログラムとも呼ばれています。

ランサムウェアの主な感染経路は電子メールや偽装されたWebサイトなどですが、近年ではVPN機器や各種ネットワーク機器の脆弱性を狙った手口が増加傾向にあります。警察庁の調査結果でも、ランサムウェアの感染経路の約7割はVPN機器からの侵入でした。

(参照:警察庁「令和4年上半期におけるサイバー空間をめぐる脅威の情勢等について」)

近年のランサムウェアの傾向として、RaaS(Ransomware as a Service)と呼ばれるクラウド型サービスの利用拡大があります。これはランサムウェアをサービスとして提供するもので、他のクラウドサービスと同様に対価を支払えば誰でも利用できます。RaaSの登場により、専門知識がなくてもランサムウェア攻撃を行えるようになり、結果としてランサムウェア攻撃の増加につながっています。

ランサムウェアに感染した場合のリスク

ランサムウェアに感染すると、金銭的な損害だけでなく、さまざまな被害を受けるリスクが生じます。

機密情報が流出する

もともとランサムウェアはデータ復旧と引き換えに金銭などを要求するものですが、最近はそれだけでなく、ランサムウェアに感染した後にデータを窃取してから暗号化して金銭を要求する二重恐喝(ダブルエクストーション)という手口が増加しています。

そのため、ランサムウェアに感染すると機密情報が流出するリスクが生じます。金銭の支払いを断ったために顧客・従業員の個人情報や営業機密が暴露されてしまった事例もあります。

業務の遅延や停止に陥る

ランサムウェアに感染すると、サーバーの利用停止やネットワーク遮断、システム停止、機器の入れ替えやデータの復旧などさまざまな作業が発生します。それに伴い通常業務が滞り、場合によっては操業停止になる恐れもあります。

過去には全世界の生産拠点が操業停止になった企業や、基幹システムおよび販売管理システム、財務管理システムなどが全て暗号化されてしまい、利用できなくなった企業もあります。

データが暗号化・削除される

ランサムウェアに感染した場合、金銭の支払いを拒否すればデータが暗号化されたままになってしまうリスクがあります。またランサムウェアの種類によっては、要求額を支払わないと1時間ごとにデータを消去していくような悪質な手口もあります。

代表的なランサムウェアの種類

ランサムウェアは主に「暗号化型」と「ロックスクリーン型」に分けられます。2000年代のランサムウェアは生成が比較的容易なロックスクリーン型が多く見られましたが、2010年代後半に入り暗号化型が増加しています。

また、攻撃の手口としては、無作為にランサムウェアを仕込んだメールをばらまく方式から、特定の企業・組織へ標的を定めて攻撃する「標的型」が増加傾向にあります。そのほか、特殊ケースとして、警察を装って罰金を要求する「警察偽装型」も横行しています。

暗号化型

暗号化型(cryptor)とは、ハードディスク内のファイルを暗号化することで持ち主が利用できなくするランサムウェアです。

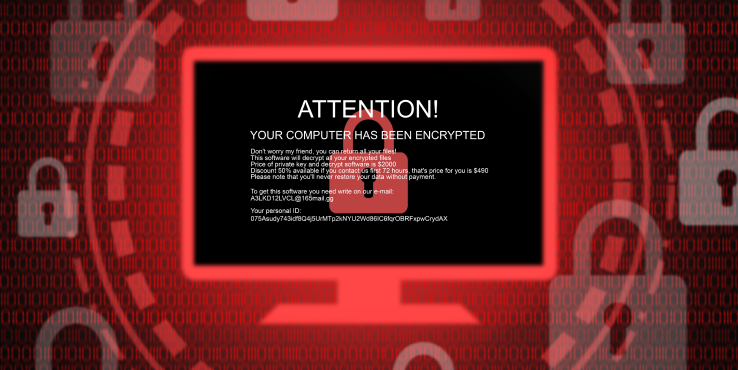

ロックスクリーン型

ロックスクリーン型(blocker)とは、コンピューターの画面をロックするランサムウェアです。実際にはロックせずに、ロックしたように見せかけるタイプもあります。どちらも金銭を要求するメッセージが画面に表示されます。

標的型

不特定多数ではなく、明確に特定の企業・組織に標的を定めて攻撃する手法です。ターゲットとなる企業の取引先や内部の人間を装ったメール、よく使われる件名や実際に送信したメールへの返信を装ったメールを送りつけて信用させ、添付ファイルやリンクをクリックさせて攻撃します。

警察偽装型

ランサムウェアの手口にはさまざまなものがありますが、なかには警察を装って金銭を支払わせるものもあります。2014年に感染が広がったKolerが代表例で、違法なアダルトサイトを閲覧したため罰金を支払う義務があるなど書かれたメッセージが、警察(またはFBIなどの公的機関)を装った攻撃者により画面に表示されるしくみです。要求額は数万円など個人でも支払える範囲に設定されていることが多いものの、実際には支払ってもメッセージが解除されない恐れがあります。

ランサムウェアの代表例

ランサムウェアの手口は年々悪質化しており、次々と新しいランサムウェアが登場しています。ここでは代表的な4つの例を紹介します。

WannaCry

WannaCryは2017年に大流行し、150カ国で確認された暗号化型のランサムウェアです。Windowsの脆弱性を悪用したEternalBlueという攻撃ツールを利用しています。コンピューターに感染した後は、同一ネットワーク内にある他のコンピューターに感染を広げて拡散するばらまき型の代表例です。ビットコインで支払いを求めるのが特徴です。

Ryuk

Ryukは2018年に拡散が確認されたランサムウェアです。感染するとWindowsの復元オプションを無効化し、システムファイルの復元ができないようにされるのが特徴でした。また、他のランサムウェアに比べて要求額が高いことも特徴です。

Conti

Ryukの後継とされるContiは、2020年に確認されたWindowsを攻撃対象とする比較的新しいランサムウェアです。ContiはRaaSとして提供されており、誰でもランサムウェア攻撃ができるようになっているのが特徴です。また、二重恐喝や、要求額を支払ってもファイルが復元されないなど、悪質な手口が目立ちます。

LockBit

LockBit は2019年に確認された暗号化型のランサムウェアです。感染するとファイルを暗号化し「.abcd」という拡張子になることから、ABCDランサムウェアと呼ばれることもあります。RaaSとして提供されており、攻撃により要求額が支払われると開発グループと攻撃者で利益を分配します。事前に攻撃対象を定める標的型の代表例です。

ランサムウェアの被害例

2021年に警察庁に報告されたランサムウェア被害件数は146件でしたが、2022年は上半期時点ですでに114件に達しており、年々増加傾向にあります。一度感染してしまうと、たとえ要求額を支払わなかったとしても、感染に関する調査・復旧費用に対して多額の費用を要したり、事業停止による損害や情報漏洩への対応など受ける被害は甚大です。

2021年に発生した公立病院でのランサムウェア攻撃では、電子カルテや病院で保存する各種データがLockBitにより暗号化されて利用できなくなる事態が発生しました。VPN機器の脆弱性を悪用してネットワークに侵入されたことにより感染したと思われ、院内のプリンターが一斉に犯行声明を印字し始めたことで発覚しました。

手術の延期や患者の受け入れ中止にはじまり、業務が正常に行われるようになるまで2カ月以上の期間、復旧費用に数千万円、新システム構築に数億円もの費用を要しました。

大企業や有名企業でなくても標的型ランサムウェアの攻撃を受ける可能性は十分あり、金銭面だけでなく事業面でも大きな被害を受ける恐れがあります。甚大な被害に至らないよう、普段から基本的な対策をきちんと行うことが何よりも大事です。

ランサムウェア対策の方法

ランサムウェアの感染を防ぐためには、人的・システム的の両面から対策することが重要です。その代表的な取り組みを5つ紹介します。

ドコモビジネスオンラインショップで手軽に始められる情報セキュリティサービスを紹介

情報セキュリティ対策特集はこちら社員へのセキュリティ教育

メールの添付ファイルやWebサイト経由のランサムウェア感染は、社員へのセキュリティ教育により、かなりの防止効果が期待できます。不審なメールは決して開かないことを徹底する、万が一ランサムウェアの感染が起きてしまった場合には適切な対応をとるなど、予防対策や事後対策手順の周知が重要です。

情報セキュリティ教育について解説した記事はこちら

社内向け情報セキュリティ教育の項目と実施手順ウイルス対策ソフトの導入

ネットワーク内の各コンピューターにウイルス対策ソフトをインストールし、パターンファイルを常に最新に保つようにします。これによりランサムウェアの感染リスクを低減できます。

OSやアプリケーションを最新バージョンにアップデート

OSやアプリケーションの脆弱性を放置すると、サイバー攻撃に悪用されてしまいます。最新バージョンへのアップデートを適切に行うことで、感染リスクを低減できます。

定期的なバックアップ

万が一ランサムウェアに感染した場合に備えて、データを復旧できるよう定期的にバックアップを行う体制を整えます。

バックアップを行う際には、「3-2-1ルール」と呼ばれるルールに基づき行うことが推奨されています。これは米セキュリティ機関のUS-CERT(United States Computer Emergency Readiness Team)が提示したルールで、「ファイルのコピーは3つ(マスター1+サブ2)」「保管メディアは2種類」「コピーのうち1つはオフサイト(ネットワーク外)に保存」というものです。

パスワードの管理徹底

数字の羅列や誕生日などの推測されやすいパスワードは使用しないよう徹底します。また複数のID・パスワードを運用すると同じパスワードを使いまわしたり、「1234」といったような単純なパスワードを設定したりしがちなため、シングルサインオンを導入する、多要素認証を導入するなどセキュリティを高める方法も検討するとよいでしょう。

万一ランサムウェアに感染したら

セキュリティ対策を行っていたとしても、ランサムウェアに感染してしまう可能性はゼロではありません。そのときに対応方法がわからず慌てて何もできない事態や、「上長に確認してから対応する」と考え行動が遅くなる事態を防ぐためにも、取るべき対応について事前に社内で共有しておくことが重要です。

感染した端末を隔離する

ランサムウェアの感染がわかったら、まず該当する端末のLANケーブルを抜く、Wi-Fiを無効にするなどネットワークから遮断します。ネットワークに接続した状態だと他の端末に感染が拡大するリスクがあります。

スキャンと復号を実施する

感染経路や影響範囲を特定するために、端末情報の収集や証拠保全、データ解析を行うフォレンジック調査を行います。その後、ウイルス対策ソフトなどを用いてウイルスを駆除するかクリーンインストールを行います。

暗号化されてしまったデータは、復号ツールを試みるという方法があります。警察組織や複数のセキュリティ企業によって設立された「No More Ransom」プロジェクト では、無料の複合ツールを提供しています。そのため、ランサムウェアの種類によっては復号できる可能性があります。

バックアップからデータを復旧する

保存済みのバックアップデータからデータを復旧しましょう。その際に、同一ネットワーク内に保存されているバックアップは避け、ランサムウェアの潜伏期間を考慮して、少なくとも数カ月前のバックアップデータを利用すると安全です。

「ランサムウェア対策基本セット」で人とPCのセキュリティ強化

ランサムウェア感染を予防するためには、コンピューターへの対策と社員へのセキュリティ教育の両方を強化することが重要です。どちらがおろそかになっても攻撃を受けるリスクが高まるため、バランスよく対策を行うことがおすすめです。

NTTコミュニケーションズが提供する「ランサムウェア対策基本セット」は、IT環境のエンドポイントである人とPCを、ランサムウェアを始めとしたマルウェアなど最新の脅威や攻撃から守るためのセットサービスです。セットでご契約いただくことで単体でのご契約よりも、それぞれ月額料金が10%お安い料金でご利用いただくことができます。

<セット内容>

- ・セキュリティ教育「WideAngle プロフェッショナルサービス セキュリティ教育&メール訓練」

- ・エンドポイントセキュリティソフト「マイセキュア ビジネス」

セキュリティリスクを組織に持ち込ませない行動を社員に根付かせながら、PC本体にもセキュリティソフトを導入し、マルウェアの検知力アップや感染前のファイルへの自動復元機能を持たせることで、会社の資産や事業基盤を守ることが可能です。

まとめ

ランサムウェアに感染すると、金銭などが要求されるだけでなく事業継続に支障が出るなど、企業に甚大な被害を与えます。一度感染してしまうとシステム復旧や事後対策に多くの時間やコストを要するため、そもそも感染しないように適切なセキュリティ対策を行うことが重要です。

自社でセキュリティ対策の実施が負担となる場合には、専門知識を持つ外部の力を借りるのがおすすめです。「ランサムウェア対策基本セット」のように、必要な対策がまとまったソリューションを導入するのもよい方法でしょう。

行いたいセキュリティ対策別におすすめサービスをご紹介

ドコモビジネスオンラインショップ「情報セキュリティ対策特集」